趋势科技6月19日发布研究报告称,其研究人员最近发现了名为Void Arachne的新型威胁行为者组织,该组织针对中文用户发动攻击,利用包含合法软件安装程序的恶意Windows Installer(MSI)文件传播Winos后门。这些MSI文件伪装成AI软件、流行应用程序及VPN服务的安装包,实际捆绑了裸体器、深度伪造色情生成软件以及AI语音和面部技术。Void Arachne通过SEO投毒、社交媒体和消息平台扩散恶意软件,诱使受害者下载并安装,从而导致系统被完全破坏。中国由于政府的严格网络控制,公众对VPN技术兴趣增加,攻击者利用这一点诱导用户安装恶意程序。4月初,安全团队发现Telegram频道和攻击者控制的Web服务器在散布这些恶意安装程序文件。Winos后门赋予攻击者远程控制受感染计算机的能力,对用户隐私和系统安全构成严重威胁。

名为Void Arachne的新威胁行为者组织正在针对中文用户开展恶意软件活动。该组织正在分发与AI工具、中文语言包和虚拟专用网络(VPN)客户端等合法软件捆绑在一起的恶意MSI安装程序文件。在安装过程中,这些文件还会秘密安装Winos 4.0后门,该后门可以完全破坏系统。

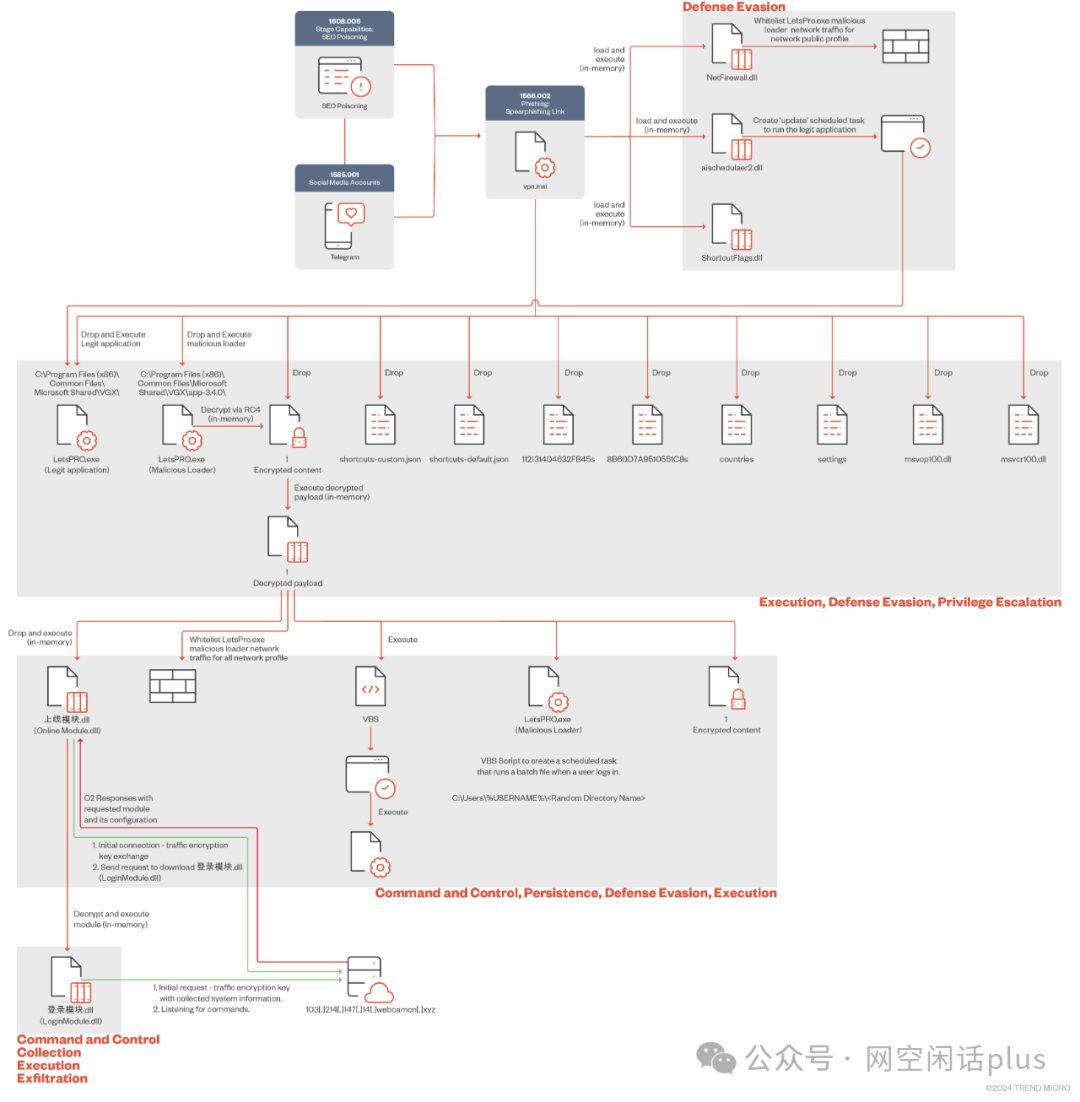

攻击图

研究人员观察到Void Arachne威胁行为者组织使用多种初始访问媒介在网络上和社交媒体平台上分发恶意软件。这些分发方法包括为SEO投毒而准备的基础设施和通过以中文为主题的Telegram频道分发恶意软件包。

趋势科技的研究人员发现,Void Arachne组织采用多种技术来分发恶意安装程序,包括搜索引擎优化(SEO)投毒和在中文Telegram频道上发布链接。

SEO投毒:该组织建立网站,伪装成合法的软件下载网站。通过SEO投毒,他们让这些网站在搜索引擎中针对常用中文软件关键词排名靠前。这些网站托管MSI安装程序文件,其中包含与Chrome、语言包和VPN等软件捆绑在一起的Winos恶意软件。受害者无意中感染了Winos,而他们认为自己只是在安装目标软件。

专攻VPN:Void Arachne经常在安装程序和Telegram帖子中针对中国VPN软件。利用对VPN的兴趣是一种有效的感染策略,因为由于政府的审查, 中国互联网用户的VPN使用率很高。

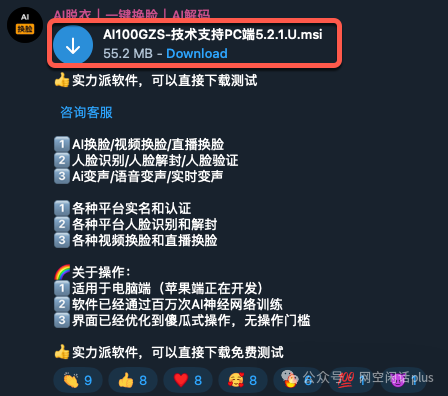

Telegram频道:除了SEO投毒外,Void Arachne还在专注于中文和VPN 题的Telegram频道中分享了恶意安装程序。拥有数万用户的频道将带有受感染语言包和AI软件安装程序的帖子置顶,从而增加了曝光率。

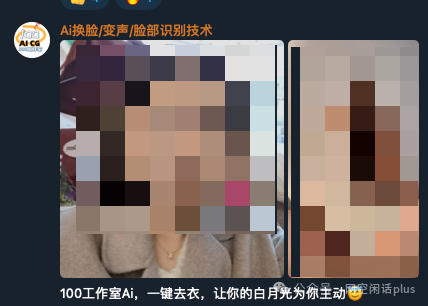

深度伪造色情内容:令人担忧的发现是,一个推广裸体应用程序的团体生成了未经同意的深度伪造色情内容。他们宣传能够脱光同学和同事的照片,鼓励骚扰和性勒索。受感染的裸体安装程序被固定在他们的Telegram频道中。

人脸/语音交换应用程序:Void Arachne还宣传了语音转换和人脸交换应用程序,这些应用程序可用于虚拟绑架等欺骗活动。攻击者可以使用这些应用程序冒充受害者并向其家人施压索要赎金。与nudifiers一样,受感染的语音/人脸交换器安装程序在 Telegram上广泛分享。

Winos4.0 C&C框架

该活动背后的威胁行为者最终的目标是在受感染的系统上安装Winos后门。Winos是一个用C++编写的复杂Windows后门,可以完全接管受感染的机器。

初始感染始于一个阶段模块,该模块解密恶意软件配置并下载主要的Winos负载。活动操作涉及使用生成的会话密钥和滚动XOR算法的加密C&C通信。然后,阶段模块将完整的Winos模块存储在Windows注册表中并执行shellcode以在受影响的系统上启动它。

Winos具有远程访问、键盘记录、网络摄像头控制、麦克风录制和分布式拒绝服务(DDoS)功能。它还执行系统侦察,如注册表检查、文件搜索和进程注入。该恶意软件连接到命令和控制服务器以接收扩展功能的更多模块/插件。

据观察,这些外部插件中有几个提供的功能,包括收集Chrome和QQ等程序已保存的密码、删除防病毒软件以及附加到启动文件夹。

AI滥用和深度伪造的担忧

Void Arachne通过使用SEO中毒、Telegram频道、AI深度伪造和语音/面部交换应用程序展示了技术的复杂性和有效感染策略的知识。

在Void Arachne活动中观察到的一个特别令人担忧的趋势是,使用人工智能制作非自愿深度伪造色情内容的裸体应用程序大量涌现。这些图像和视频经常被用于性勒索计划,以进一步虐待、骚扰受害者和获取经济利益。一则宣传使用裸体人工智能的消息的英文翻译使用了“同学”一词,暗示其中一个目标市场是未成年人:

适当娱乐,满足自己的情欲就好,千万不要发给对方,更不要骚扰对方,一旦报警,麻烦不断!AI脱衣服,你给我照片,我给你拍照。你想看你向往的女同学,你暗恋的女同事,你在家里吃住行的亲朋好友吗?你想看他们裸体吗?现在你就可以实现你的梦想了,为了一包烟钱,就能看他们裸体情欲。

此外,威胁者还宣传可用于虚拟绑架的人工智能技术,这是一种新颖的欺骗活动,利用人工智能语音替换技术向受害者施压,迫使他们支付赎金。利用这项技术制作深度伪造裸照和虚拟绑架是人工智能滥用危险的最新例子。

结论及建议

Void Arachne威胁组织利用SEO投毒和消息应用传播恶意MSI文件,可能影响大量中文及东亚用户。该组织滥用公众对AI技术的兴趣,推广含有裸体程序和深度伪造色情生成软件的受损MSI文件,以及被破坏的AI语音和面部技术,引发性勒索和虚拟绑架的严重担忧。

趋势科技建议用户仅从可信源下载MSI文件,使用Trend Vision One识别攻击面和优先级风险,以及Trend Micro Endpoint Security和Network Security技术,XDR安全解决方案来检测、隔离和响应威胁,减少零日攻击的影响。若遭受性勒索或虚拟绑架,应立即向IC3等相关部门报告。